Nous n'avons pas fini d'entendre parler de CryptoWall. Depuis la fin du mois d'octobre, Palo Alto Networks a constaté l'émergence d'une nouvelle version de ce ransomware. Une quatrième version avec plusieurs mises à jour.

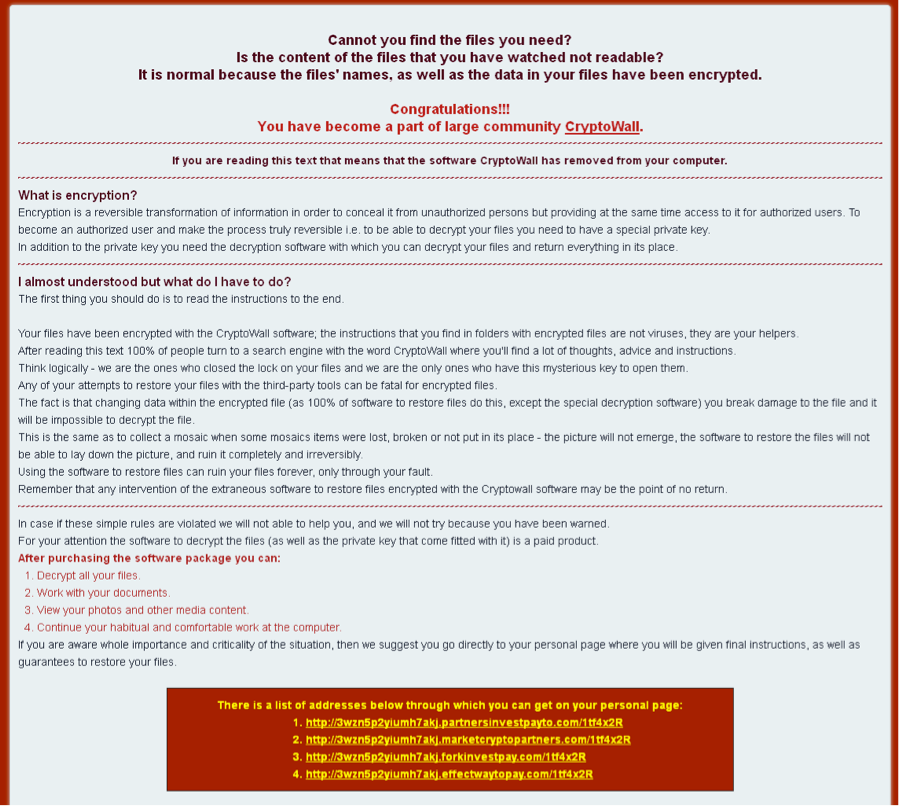

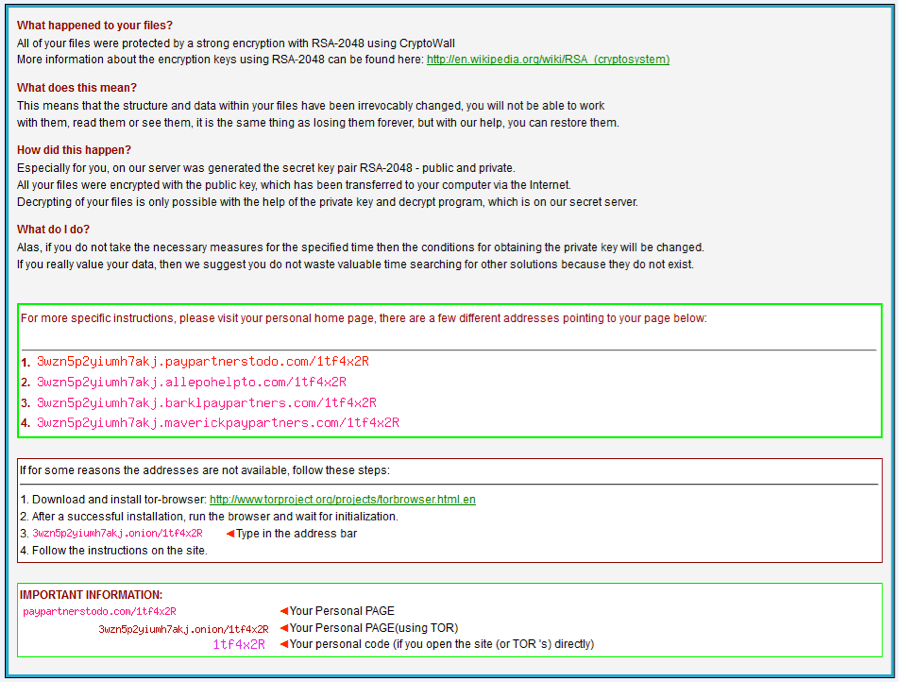

Les auteurs ont apporté diverses modifications à leur nuisible, même si le code de base demeure pour l'essentiel inchangé. Ce qui différencie cette nouvelle mouture de la précédente est un réseau de communications simplifié afin de minimiser le nombre de requêtes HTTP, un nouveau message de rançon.

Le ton employé est devenu sarcastique à l'égard de la victime mais aussi de la communauté de la sécurité informatique : " Félicitations, vous êtes devenu un cadre de la grande communauté CryptoWall ", ou encore le projet " CryptoWall n'est pas malveillant […] Il est mené dans le seul but d'éduquer dans le domaine de la sécurité de l'information, ainsi que pour certifier des produits antivirus pour leur aptitude à la protection des données. Ensemble, nous faisons de l'Internet un endroit meilleur et plus sûr. "

Il n'est plus demandé de payer une rançon mais d'acheter un logiciel pour déchiffrer les fichiers. C'est un glissement sémantique alors que la somme exigée passe de près de 300 $ à 700 $ (à payer en bitcoins).

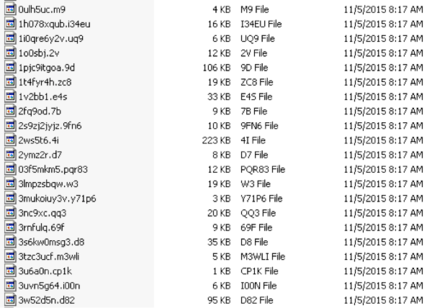

Un autre changement pervers avec cette v4 de CryptoWall est que le ransomware ne chiffre plus uniquement le contenu des fichiers pris en otages, mais chiffre également les noms de ces fichiers. Pour la victime, il devient alors beaucoup plus difficile de savoir quels fichiers ont précisément été chiffrés de manière... tout à fait malveillante, n'en déplaise aux rançonneurs.

CryptoWall v4 n'est encore que peu utilisé par des attaquants. La troisième version aurait généré plus de 325 millions de dollars pour un même groupe de cybercriminels selon un récent rapport de la Cyber Threat Alliance (Fortinet, Palo Alto Networks et Symantec).

Face à une telle menace, les conseils usuels restent de rigueur comme disposer d'une solution de sécurité à jour tout comme l'ensemble de ses logiciels, ne pas ouvrir les pièces jointes suspectes dans des emails, voire désactiver des modules complémentaires dans le navigateur Web tels que Flash Player et Java pour empêcher une exécution automatique.

Récemment, un agent du FBI a avoué que dans des cas où le chiffrement employé par les cybercriminels est très bon, il est conseillé aux victimes de payer la rançon. Pour éviter d'en arriver à une telle extrémité, la sauvegarde de ses fichiers dans un endroit sûr est un moyen de défense.