Reçus dans Gmail, les e-mails de phishing sont conçus pour prendre l'aspect de communications officielles de Google. L'illusion est poussée jusqu'au recours à des techniques permettant aux messages de paraître authentifiés, comme s'ils émanaient réellement des serveurs de Google.

Ils peuvent contenir des alertes de sécurité factices, des notifications de connexions inhabituelles ou d'autres prétextes ayant pour but d'inciter à cliquer sur un lien malveillant ou à fournir des informations.

Une menace sophistiquée qui imite Google

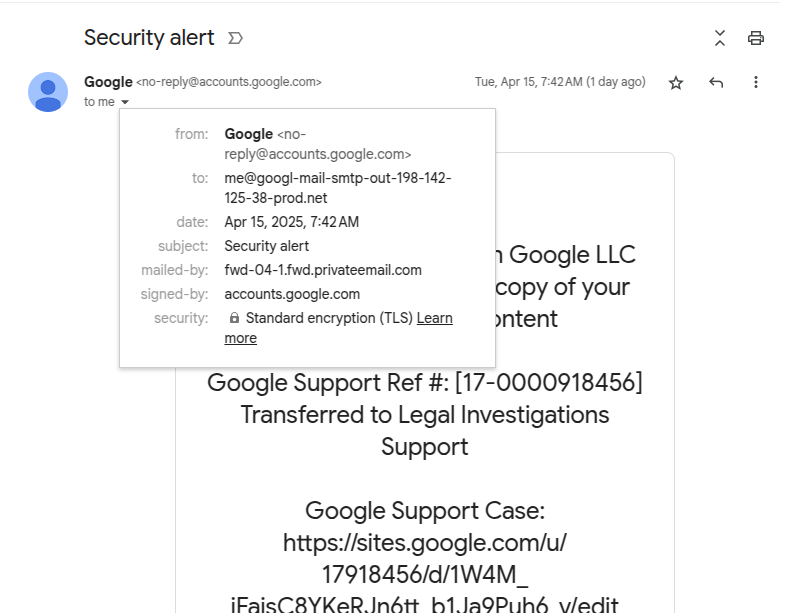

Si les prétendues alertes de sécurité paraissent légitimes, c'est parce que les e-mails sont authentifiés et signés par Google en passant par la vérification DKIM (DomainKeys Identified Mail) et proviennent d'une adresse comme no-reply@accounts.google.com. Ils sont affichés par Gmail sans aucun avertissement.

Les attaquants exploitent une fonctionnalité d'OAuth de Google combinée à une méthode pour contourner le mécanisme d'authentification DKIM. Ils enregistrent un domaine, créent un compte Google associé, puis une application OAuth Google en utilisant l'intégralité de l'e-mail de phishing comme nom de l'application.

En accordant au nouveau compte l'accès à l'application OAuth, les attaquants parviennent à ce qu'une notification de sécurité signée par Google soit envoyée. Elle est ensuite relayée aux victimes. Les liens malveillants dirigent souvent des pages hébergées sur le domaine sites.google.com.

Google a pris des mesures

À Newsweek, Google a confirmé être au courant de l'attaque de phishing et a indiqué avoir pris des mesures pour y remédier. Lorsque les protections idoines seront déployées et pleinement opérationnelles, elles bloqueront ce type d'abus.

En attendant, Google a recommandé aux utilisateurs d'activer l'authentification à deux facteurs et d'utiliser des clés d'accès (passkeys), en soulignant qu'elles offrent une protection solide contre de telles campagnes de phishing.

Dans l'absolu, il convient de faire preuve de vigilance lors de la réception d'un message qui sollicite des informations personnelles.

« Si vous recevez un message de ce type, ne fournissez pas les informations requises avant d'avoir confirmé que le site est bien légitime. Si possible, ouvrez le site dans une autre fenêtre plutôt que de cliquer sur le lien affiché dans l'e-mail », écrit Google sur ses pages d'aide.

« Chez Google, nous n'envoyons jamais de messages non sollicités pour vous demander votre mot de passe ou d'autres informations personnelles. »

Des vulnérabilités dans l'infrastructure de Google ?

Fondateur et développeur d'ENS (Ethereum Name Service), Nick Johnson a révélé sur X avoir été la cible de l'attaque de phishing qu'il qualifie d'extrêmement sophistiquée. L'e-mail de phishing faisait allusion à une demande pour une copie du contenu de son compte Google.

Nick Johnson a pointé du doigt des vulnérabilités dans l'infrastructure de Google, notamment pour l'ancien produit sites.google.com, « avant que Google ne prenne la sécurité au sérieux ».