Google muscle la protection des données échangées via son service de messagerie populaire, Gmail. L'objectif affiché est de proposer une couche de sécurité supplémentaire grâce à une technique spécifique : le chiffrement côté client, aussi connu sous l'acronyme CSE (Client-Side Encryption). Cette approche vient compléter le chiffrement TLS standard qui protège les emails pendant leur transit, mais qui permet toujours à Google d'accéder au contenu sur ses serveurs. Avec le CSE, la donne change potentiellement.

Qu'est-ce que le chiffrement côté client (cse) ?

Le chiffrement côté client représente une méthode où le processus de cryptage des données s'effectue directement sur l'appareil de l'utilisateur, c'est-à-dire dans son navigateur web dans le cas présent, avant même que l'email ne soit envoyé vers les serveurs de Google. Concrètement, cela signifie que Google ne détient pas les clés nécessaires pour déchiffrer le contenu du message ou de ses pièces jointes. Seuls l'expéditeur et le destinataire (ayant accès à la clé de déchiffrement) peuvent lire l'email. Cette technique s'appuie sur le standard S/MIME, une norme éprouvée pour la signature et le chiffrement des messages électroniques.

Comment fonctionne concrètement cette nouvelle sécurité ?

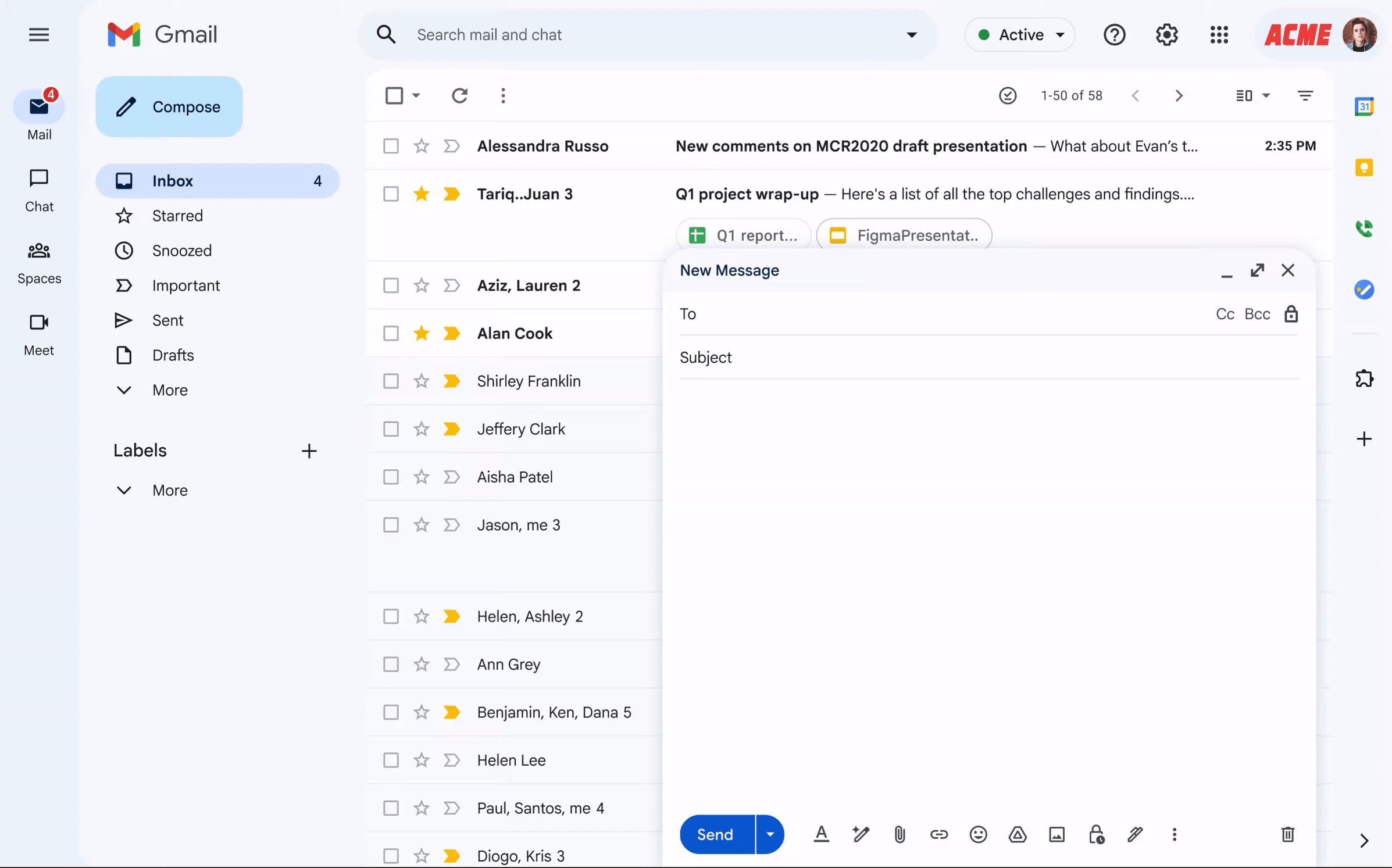

Pour l'utilisateur final, l'activation du chiffrement CSE se manifestera par l'apparition d'une icône représentant un cadenas au moment de la rédaction de l'email. Activer cette option enclenchera le processus de chiffrement local. Toutefois, la simplicité s'arrête là. La gestion des clés de chiffrement n'est pas assurée par Google. Elle repose sur l'utilisateur ou, plus probablement en contexte professionnel, sur un service d'identité et de gestion de clés externe. C'est ce service tiers (partenaires comme Flowcrypt, Fortanix, Thales ou Vertru peuvent être utilisés) qui fournira et gérera les clés indispensables au chiffrement et au déchiffrement. Sans ces clés, stockées et contrôlées en dehors de l'infrastructure Google, le contenu reste inaccessible, même pour Google.

Qui peut bénéficier de ce chiffrement renforcé ?

Pour l'instant, cette fonctionnalité n'est pas déployée pour le grand public utilisant une adresse Gmail gratuite. Le chiffrement côté client est actuellement en phase de bêta test et réservé aux clients professionnels et éducatifs de Google utilisant des versions spécifiques de sa suite collaborative : Google Workspace. Les abonnements concernés sont les formules Enterprise Plus, Education Plus et Education Standard. Cette limitation initiale cible clairement les organisations ayant des besoins accrus en matière de confidentialité et de contrôle des données sensibles.

Les limites à connaître : pas un chiffrement de bout en bout parfait ?

Il convient de nuancer l'appellation "chiffrement de bout en bout" (E2EE) souvent associée à cette annonce. Si le CSE empêche Google de lire le contenu des emails chiffrés, il ne s'agit pas d'un E2EE au sens strict, comme celui de Signal ou WhatsApp. La principale différence réside dans le fait que les serveurs de Google interviennent toujours dans l'acheminement du message. De plus, une limite technique importante du standard S/MIME utilisé est que les métadonnées de l'email (comme l'expéditeur, les destinataires, l'objet du message ou encore la date d'envoi) ne sont pas chiffrées par le CSE. Elles restent donc visibles par Google. Enfin, la mise en place et la gestion des clés via un service externe ajoutent une couche de complexité technique qui éloigne cette solution de la simplicité d'une simple case à cocher pour l'utilisateur lambda. C'est une avancée notable pour la sécurité des données pour les clients Workspace concernés, mais pas encore la panacée universelle du chiffrement pour tous sur Gmail.