Le botnet Emotet fait un énième retour. Les chercheurs de Proofpoint (Threat Insight) alertent au sujet d'une campagne de phishing menée par le groupe Emotet alias TA542. Elle cible plusieurs pays parmi lesquels figure la France, en plus de l'Allemagne, le Brésil, les États-Unis, l'Italie, le Japon, le Mexique et le Royaume-Uni.

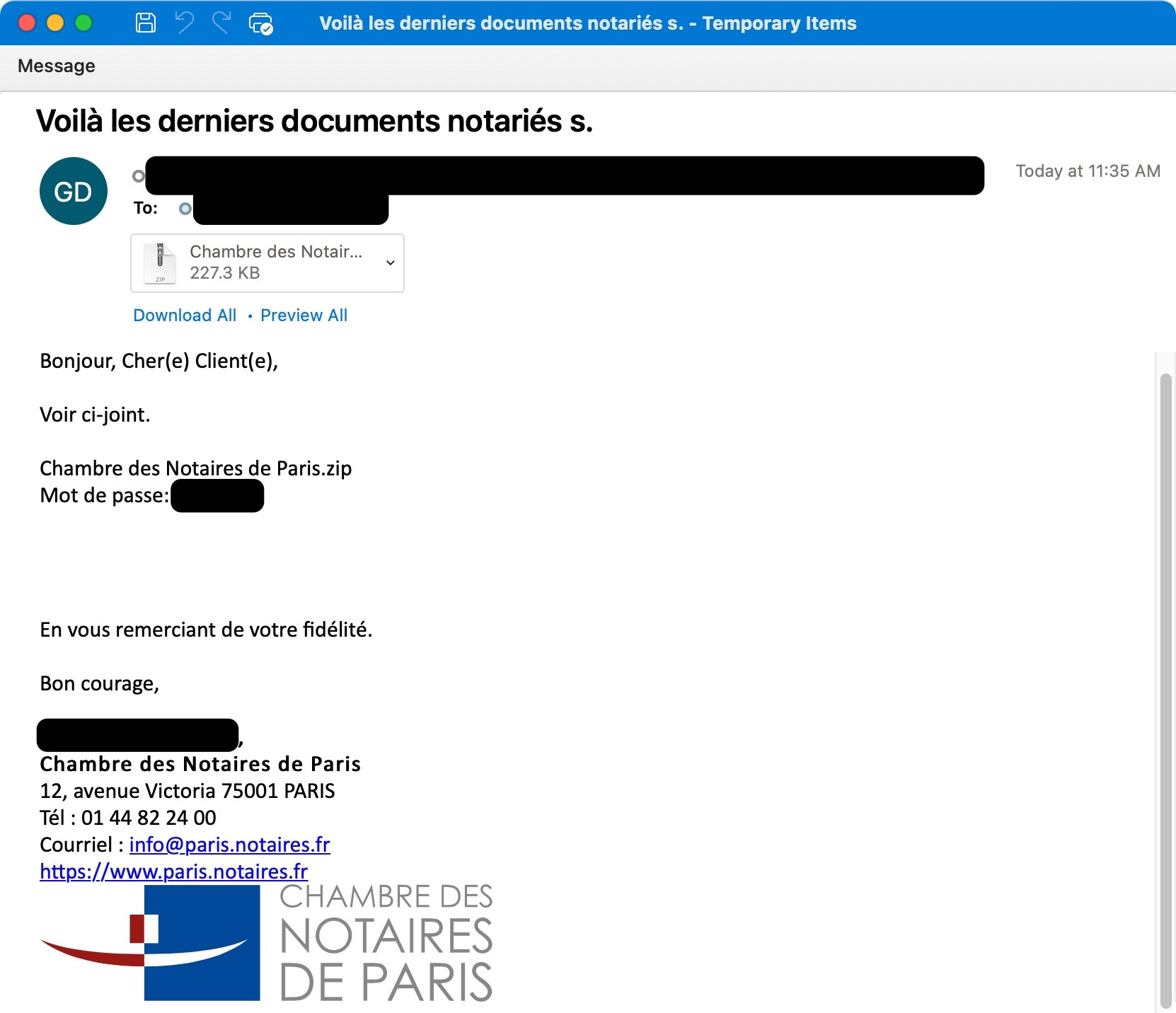

Pour le cas de la France, le groupe se fait passer pour la Chambre des Notaires de Paris et incite le destinataire de l'email à télécharger un document en pièce jointe.

BleepingComputer rapporte que les campagnes de phishing contiennent des documents Excel ou Word malveillants. " Lorsque les utilisateurs ouvrent ces documents et activent les macros, la DLL Emotet est téléchargée et chargée en mémoire. "

Emotet n'a jamais vraiment disparu

Le malware part en quête d'emails à utiliser dans de futures campagnes de spam et dépose des charges utiles malveillantes supplémentaires. Elles peuvent notamment conduire à des attaques par ransomware.

Un modèle Excel (template) peut en outre contenir des instructions afin de contourner le mode protégé (Protected View) de Microsoft en trompant l'utilisateur.

D'après le groupe de chercheurs en cybersécurité Cryptolaemus connu pour avoir lutté contre Emotet, les campagnes d'attaque ont repris vie en début de mois. ESET avait toutefois déjà prévenu le mois dernier que Emotet était toujours actif après des congés estivaux.

Emotet s'adapte pour survivre

Une opération de démantèlement à l'échelle internationale avait été menée par les forces de l'ordre contre l'infrastructure du botnet Emotet en janvier 2021. Plusieurs mois après, cela n'a pas empêché un premier retour d'Emotet pour tenter de dérober des données bancaires d'utilisateurs du navigateur de Google via des campagnes de spam.

" Les attaquants s'appuient désormais sur des sites légitimes, ce qui rend leur réseau et infrastructure beaucoup plus difficiles à détecter et à stopper ", souligne Infoblox.

" Emotet se diffuse principalement par mail, avec des fichiers attachés, en majorité au format Excel avec des macros XML. Ces macros, même si Microsoft a recommandé leur désactivation début 2022, sont toujours une menace avérée, car beaucoup d'organisations ne mettent pas à jour régulièrement les applicatifs MS Office, et parce que dans tous les cas, l'utilisation de ces macros reste configurable par l'utilisateur. "