Impossible de passer à côté des CAPTCHA, ces outils de sécurité qui visent à évincer les bots et autres programmes d'accéder à certaines parties de sites internet ou services. L'idée est simple : proposer à un intervenant humain de réaliser une opération pour vérifier qu'il n'est pas un robot... Mais sous cette apparente sécurité peut désormais se cacher un vecteur redoutable de malwares.

Le captcha détourné de sa fonction

La fonction première d'un CAPTCHA est de bloquer les bots automatisés tout en laissant passer les utilisateurs légitimes. Cette fonction de barrière de sécurité inspire confiance. C'est précisément cette confiance que les pirates exploitent : en présentant un test qui ressemble à un vrai CAPTCHA, ils endorment la méfiance de l'utilisateur. Des experts en sécurité de HP ont ainsi repéré de faux CAPTCHA utilisés dans des campagnes de piratage.

Comment fonctionne l'arnaque ?

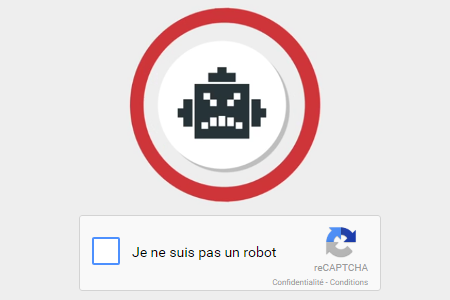

L'utilisateur est confronté à une imitation de test "Je ne suis pas un robot" ou à une sélection d'images. Croyant effectuer une vérification de sécurité standard, il interagit avec le faux module (en cochant une case, en cliquant sur des images). C'est cette interaction qui déclenche l'action malveillante : le téléchargement et/ou l'installation d'un malware sur son appareil.

Une arme redoutable pour les hackers

Cette technique baptisée "tolérance au clic" par HP se révèle être un vecteur d'infection particulièrement efficace, d'autant que peu d'utilisateurs sont en capacité de suspecter son réel but. En se faisant passer pour une étape légitime, les hackers augmentent considérablement les chances que l'utilisateur interagisse et compromette ainsi sa propre machine. Le type de virus distribué peut varier allant des chevaux de Troie à accès distant (RAT), keylogger, infostealers et bien d'autres... Le panel à disposition des hackers est conséquent, et la menace d'autant plus importante pour les victimes potentielles.

L'objectif est toujours le même : subtiliser des comptes utilisateurs, informations personnelles, données bancaires pour directement les exploiter dans des opérations d'usurpation d'identité ou la revente de données sur le Dark Web.

Les experts mettent en avant l'utilisation de cette attaque pour la propagation du cheval de Troie XenoRAT, un outil de contrôle à distance particulièrement avancé et disposant de nombreux outils aux actions variées.

Restez vigilant face aux faux captcha

Il devient donc nécessaire d'être vigilant même face à ces tests anti-robots. Sur des sites web inconnus ou suspects, un CAPTCHA doit inciter à la prudence. Bien qu'il soit difficile de distinguer un faux d'un vrai au premier coup d'œil sans analyse technique, la présence d'un CAPTCHA sur une page au contenu douteux doit renforcer la méfiance et dissuader de toute interaction.