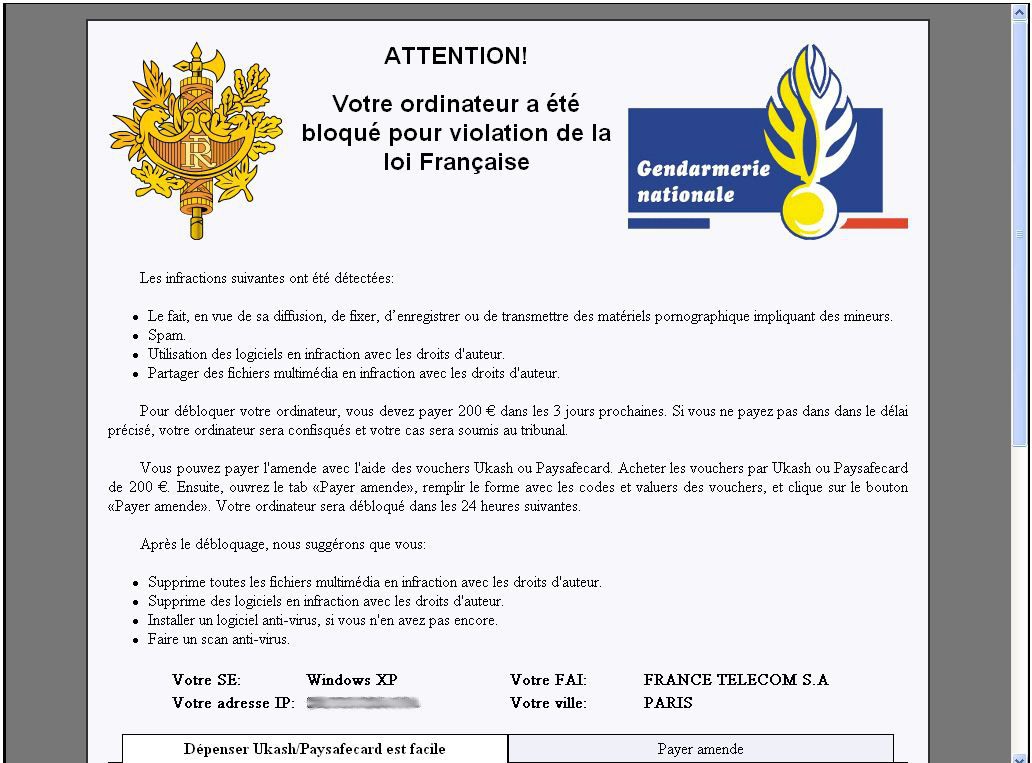

Outre la France, Microsoft a ainsi détecté un schéma d'escroquerie similaire au Royaume-Uni, Pays-Bas, en Allemagne, Suisse ou encore en Espagne. Le ransomware bloque l'ordinateur pour des raisons invoquées de présence de contenu illicite. Un message avec le logo d'une autorité policière ou d'un ministère affilié demande alors le paiement d'une certaine somme pour débloquer l'ordinateur.

Avec des approximations orthographiques, le malware s'adresse à la victime dans sa la langue. Alors que la version française demande le versement de 200 euros, la version anglaise avec le logo de la Metropolitan Police demande 75 £ ( 90 € ), 100 € pour l'Espagne. En Allemagne, la demande de la soi-disant police fédérale varie entre 50 et 250 €. C'est outre-Rhin que Microsoft a détecté le plus grand nombres de machines infectées ( entre juillet 2011 et novembre 2011 ).

Selon Microsoft, le malware est distribué via la boîte à outils d'attaques Blackhole et l'exploitation de vulnérabilités de sécurité connues dans le plugin Adobe Reader, Flash, Java et Windows ( XP et 2003 ) lorsque l'utilisateur consulte une page infectée.

Pour le malware de type cheval de Troie, Microsoft donne plusieurs liens ( et variantes ) : Ransom.DU, Ransom.FS, Ransom.FL, Lockscreen.BO.

Publié le

par Jérôme G.

Journaliste GNT spécialisé en nouvelles technologies

Sur le même sujet

Cette page peut contenir des liens affiliés. Si vous achetez un produit depuis ces liens, le site marchand nous reversera une commission sans que cela n'impacte en rien le montant de votre achat. En savoir plus.